"북한선교 도와주세요"…전도사·목사 사칭한 北 해커 '주의'

페이지 정보

본문

북한 해커조직, SNS 활용 해킹 시도

"답장하거나 파일 열지말고 주의해야"

▲북한 해커조직이 전도사·목사를 사칭해 북한 선교 종사자들에게 SNS 기반 해킹을 감행한 사실이 드러났다.(지니언스 블로그 캡처)

[데일리굿뉴스] 정원욱 기자 = 북한 정찰총국 산하 해커조직이 전도사·목사를 사칭해 국내 북한 선교 종사자들을 상대로 사이버 공격을 감행한 사실이 드러났다. 전문가들은 정체가 불분명한 인물과 대화하거나 출처가 불확실한 파일을 여는 행동을 삼가달라며 주의를 당부했다.

사이버 보안 기업 지니언스는 11일 자사 블로그를 통해, 지난 3월부터 4월 사이 북한 해킹조직 '김수키(Kimsuky)'가 페이스북·이메일·텔레그램 등을 활용해 국내 대북 활동가들을 대상으로 지능형 지속 위협(APT·Advanced Persistent Threat) 공격을 벌였다고 밝혔다. 김수키는 북한 정찰총국 산하 조직으로, 수년간 국내외 외교·안보·탈북민 분야에 대한 사이버 공격을 시도해온 것으로 알려져 있다.

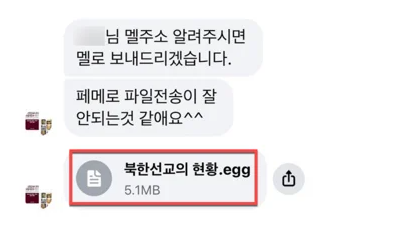

이들은 페이스북 계정 두 개를 운영하며 정찰과 공격 대상을 탐색했다. 지니언스에 따르면, 김수키는 '트랜지셔널 저스티스 미션(Transitional Justice Mission)'이라는 이름의 페이스북 계정을 개설하고, 자신을 교회 전도사 또는 연구원 신분의 목사로 소개하며 대북 분야 종사자들과 접촉을 시도했다. 이들은 "북한 선교의 현황을 공유하고 싶다"며 메신저로 '북한선교의 현황'이라는 제목의 악성파일을 전송했고, 선교 활동과 관련한 도움을 요청하는 방식으로 피해자의 신뢰를 유도했다.

또 다른 계정은 '공군사관학교 출신'임을 내세우며 한국인 남성으로 보이는 프로필 사진을 활용해 대상자들에게 접근했다. 이 계정은 '탈북민 봉사활동'을 매개로 관계를 쌓은 후 악성파일을 보내는 방식을 취한 것으로 나타났다.

이 과정에서 확보된 이메일 주소를 바탕으로 추가 공격을 시도했고, 대상자의 휴대전화 번호까지 파악한 경우에는 텔레그램으로도 같은 내용을 반복 전송했다.

▲북한 해커조직이 전송한 '북한선교의 현황' 악성파일.(지니언스 블로그 캡처)

전문가들은 SNS 기반 메신저를 통한 해킹 시도가 은밀하게 진행된다는 점에서 각별한 주의를 당부했다.

지니언스 시큐리티 센터는 "갑작스럽게 전달받은 인터넷 주소(URL)나 문서 파일에는 해킹 요소가 내포돼 있을 수 있다"며 "의심하고 확인하는 보안 습관이 그 어느 때보다 중요하다"고 강조했다.

북한·통일 분야 사역자들의 주의를 당부하는 목소리도 나왔다.

서경화 북한기독교총연합회 회장은 "과거부터 유사한 이메일과 메시지를 통해 북한 관련 사역자들에게 접근한 사례가 있었다"며 "출처가 불분명한 메시지를 받았을 경우 응대하지 말고, 절대 파일을 열지 말아야 한다"고 당부했다.

그러면서 "문제가 의심되면 즉시 주변 사역자들과 정보를 공유해 2차 피해를 막는 것이 필요하다"고 덧붙였다.

관련링크

-

데일리굿뉴스 제공

[원문링크]